2020上半年勒索病毒报告:勒索手段升级,不交赎金就公开数据

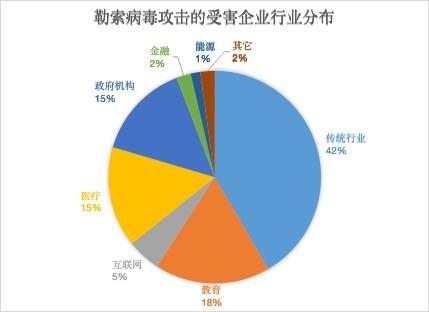

据腾讯安全威胁情报大数据显示,2020上半年勒索病毒依旧十分活跃,但总体感染情况较去年略有下降。从勒索病毒攻击的地区分布看,广东、浙江、山东、河南、上海等经济较发达地区成为重点目标,其它省份也遭受到不同程度攻击。从勒索病毒影响的行业看,数据价值较高的传统企业、教育、医疗、政府机构遭受攻击最为严重,互联网、金融、能源行业紧随其后,也遭到勒索病毒攻击影响。

攻击更精准,不交赎金立即公开敏感数据

由于攻击政企机构更容易获得赎金,于是活跃勒索病毒团伙越来越多地将高价值大型政企机构作为重点打击对象。据《报告》显示,为了追求利益最大化,多数情况下,攻击者在攻陷企业一台网络资产之后,会利用该资产持续渗透攻陷更多资产,之后大量植入文件加密模块,从而迫使企业在业务系统大面积瘫痪的情况下缴纳赎金。

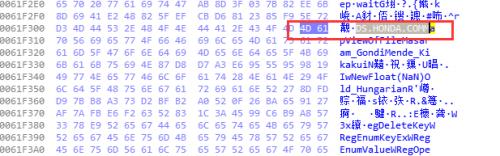

注:上图的勒索病毒样本仅针对特定目标的IT设备

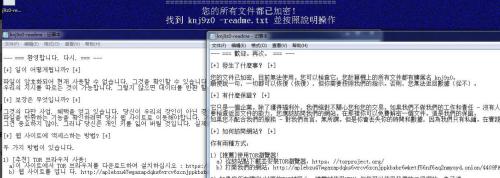

此外,为避免勒索失败,攻击者还采取了新的勒索策略。即,先窃取政企机构敏感数据,再对企业资产进行加密。如果企业拒绝缴纳赎金解密,就在暗网“耻辱墙”页面公开企业部分敏感数据进一步实施勒索,若企业依然拒绝缴纳赎金,勒索团伙就会直接公开所窃取的企业敏感数据。对于大型企业而言,数据泄露带来的不止有经济上的损失,还会严重影响企业形象,使自身失去公众信任。因此,面对这种以泄露数据为手段的勒索攻击,就算企业有数据备份,也只能被迫选择支付赎金。

加密、合作、定制化,勒索病毒技术手段升级

经过长期的演变,勒索病毒在“勒索”这件事上越发成熟。

首先,为了对攻击目标进行精准打击,很多勒索病毒会利用僵尸网络庞大的感染基数进行迅速扩张。例如GandCrab勒索团伙就借助Phorpiex僵尸网络的持续投递获利超20亿美金。而新开发出的勒索家族为了快速切入市场,也会选择与僵尸网络进行合作以获得市场知名度。据《报告》显示,僵尸网络已成为勒索病毒传播渠道的中坚力量,在勒索病毒事件溯源中的占比越来越高。

其次,为了提升加密效率降低资源消耗,勒索病毒作者在加密流程的细节上进行优化。从早期的单线程文件加密,升级到针对每个磁盘分区进行多线程加密;从单一的x86可执行病毒版本到增加x64可执行版本;利用高危漏洞进行内核提权,或使用压缩打包的方式进行提权来加密更多文件等等。此外,勒索病毒还开始扩大加密范围,不止加密文件,同时对文件名也进行加密。

值得一提的是,勒索病毒还开始了“联手”合作。腾讯安全专家观察发现,有攻击者携带不止一种勒索病毒。据推测,这可能是攻击者为避免单一病毒由于安全环境等问题导致的加密失败,而开始与多个勒索病毒家族合作。同时,更多的勒索病毒开始针对国内市场做优化,例如增加中文版本的勒索信件,勒索加密扩展后缀使用具有国内风格的命名方式等。由此可见,国内依然为勒索团伙关注最为密切的市场之一。

加强信息安全建设,保障企业不被“勒索”

面对严峻的勒索病毒威胁态势,《报告》中指出可按照“三不三要”思路进行日常安全管理,以提高企事业单位及政府机构的网络安全意识。即标题吸引人的未知邮件不要点开、不随便打开电子邮件附件、不随意点击电子邮件中的附带网址;重要资料要备份、开启电子邮件前确认发件人可信、系统补丁/安全软件病毒库保持实时更新。

同时,腾讯安全专家提醒广大政企用户,可根据业务节点拦截位置部署专业的安全产品,并根据腾讯安全威胁情报中心提供的情报数据配置各节点联防联动、统一协调管理,提升整体网络抗攻击能力。

此外,专家还建议个人用户安装腾讯电脑管家、企业客户部署腾讯T-Sec终端安全管理系统拦截查杀各类勒索病毒,保护各终端节点。同时,启用腾讯电脑管家「文档守护者」,该功能集成针对主流勒索病毒的解密方案,并提供完善的数据备份方案,为数千万用户提供文档保护恢复服务。

版权声明:凡注明“来源:“中国物联网”的所有作品,版权归大众新闻网所有。任何媒体转载、摘编、引用,须注明来源大众新闻网和署著作者名,否则将追究相关法律责任。